В бизнесе как на войне, а предприятие подобно крепости в бессрочной осаде. Враги кругом: и у ворот, и за ними, они держат на прицеле самое ценное сокровище — коммерческую информацию. Их девиз: «Пришел, увидел, утащил». Одно из лучших средств, способных противостоять натиску злоумышленников, — последовательная реализация тщательно спланированной политики информационной безопасности.

Развитие средств защиты от несанкционированного доступа к конфиденциальной информации достигло сегодня настолько высокого уровня, что при желании коммерческие тайны можно оградить от посягательства со 100%-ной гарантией надежности.

Тем не менее у любого замка есть ключ, и попади он в руки врага — крепость падет.

Для того чтобы информация всегда была под неусыпной охраной, необходим комплексный подход к построению корпоративной системы управления ее безопасностью на основе принятой руководством предприятия политики.

Укрепляем оборону

Существуют два метода оценки текущей ситуации в области информационной безопасности на предприятии: исследование снизу вверх и исследование сверху вниз.

Первый метод достаточно прост и основан на известной схеме: «Вы — злоумышленник. Ваши действия?». Служба информационной безопасности на основе данных обо всех известных видах атак пытается осуществить их на практике, чтобы проверить, возможна ли подобная атака со стороны реального злоумышленника.

Метод «сверху вниз» представляет собой детальный анализ всей существующей схемы хранения, обработки и передачи информации. Согласно ему разработка и реализация политики безопасности проходит в несколько этапов.

В начале важно определить сферы ответственности. Так, разработкой политики должно заниматься руководство организации, а непосредственное ее обеспечение осуществляют конкретные лица — штатные работники или внешние консультанты. В их функции может входить определение процедур контроля и поддержания безопасности, оценка эффективности внедренных средств безопасности, расследование инцидентов и т. д.

Целью следующего этапа является поиск проблемных участков в информационном пространстве организации. Важно определить ценность информации, которой владеет компания, в том числе таких нематериальных активов, как гудвилл, патенты, авторские права, лицензии и т. д.

На основе полученных оценок выявляются информационные составляющие, которые нуждаются в защите: аппаратно-программное обеспечение, документация, оборудование систем связи, электропитания. Кроме того, рассматриваются особенности защиты носителей информации, а также каналов ее распространения.

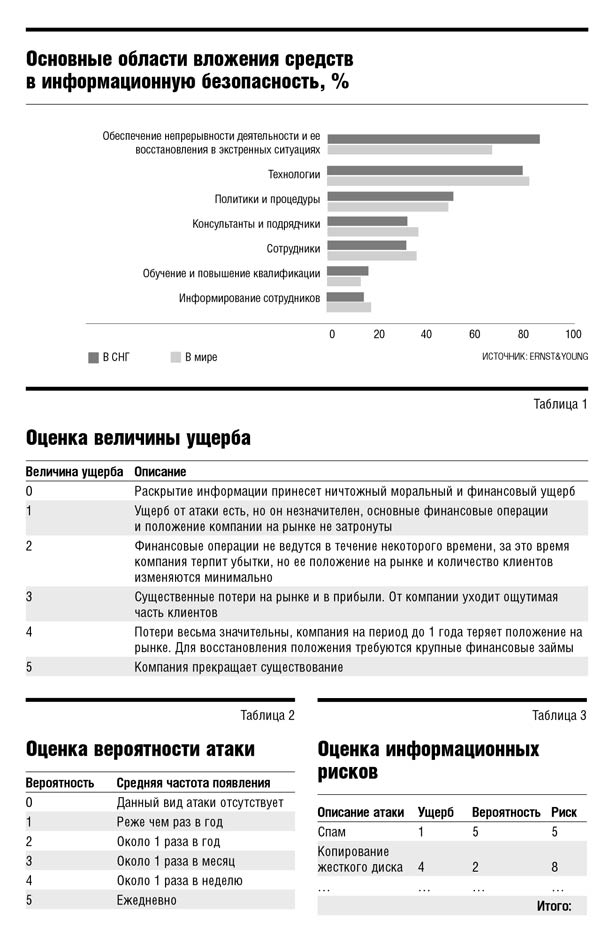

Все эти меры выполняются по подразделениям, причем оценивается степень возможного риска ущерба от нарушения безопасности хранения, обработки и передачи соответствующей информации. Риск рассчитывается как произведение ущерба от атаки на ее вероятность.

Ущерб представляется неотрицательным числом в соответствии с таблицей 1. Вероятность атаки определяется также неотрицательным числом в соответствии с таблицей 2. При этом величину ущерба оценивает владелец информации или работающий с ней персонал, а оценку вероятности атаки лучше доверить ИТ-службе компании. Затем строится таблица информационных рисков предприятия, как показано на примере таблицы 3.

Еще на этапе анализа ущерба задается некоторое максимально допустимое значение риска. Каждая строка таблицы информационных рисков проверяется на превышение этого числа. Если оно обнаружено, то данная строка — одна из первоочередных целей разработки политики безопасности.

Затем производится сравнение удвоенного значения максимума с интегральным риском (ячейка «Итого»). Если последний превышает допустимую величину, система безопасности не позволяет предприятию вести эффективную деятельность. В такой ситуации из найденных строк выбираются те, которые вносят самый весомый вклад в значение интегрального риска, а затем предпринимается попытка уменьшить или устранить их полностью.

Следующий шаг — перечисление угроз информационной среде. Их источники бывают внешними и внутренними.

К внешним относятся стихийные бедствия или целенаправленные и вредоносные действия организаций (в том числе конкурентов по бизнесу) и отдельных лиц.

Внутренние — потенциально несут в себе сами сотрудники предприятий, умышленно либо по неосторожности способные пробить брешь в обороне информационных ресурсов.

По результатам анализа ценности информационного имущества ИТ-специалисты определяют масштабы мероприятий по обеспечению информационной безопасности.

Чем руководствоваться

Ключевой момент разработки политики информационной безопасности — принятие соответствующего документа. Он отражает полномочия в сфере обеспечения безопасности, а также особенности проведения мероприятий и выделения бюджета на эти цели.

Традиционно документ состоит из нескольких разделов:

· «Цель»;

· «Определения»;

· «Действия»;

· «Полномочия».

Раздел «Цель» акцентирует важность надежного информационного обмена для функционирования организации и соответственно необходимость его защиты. Раздел «Определения» разъясняет концептуальные аспекты политики.

«Действия» обычно определяют масштабы реализуемых мероприятий, а также принципы оценки и управления рисками, план мероприятий в случае возникновения нарушения безопасности и особенности документирования инцидентов. Сюда же входит описание информационного обеспечения безопасности, включая требования по проведению специализированных тренингов для всех категорий персонала.

В разделе «Полномочия» проводится разграничение ответственности за поддержание надлежащего уровня безопасности между сотрудниками предприятия. Очевидно, что безопасность выше там, где меньше уровень привилегий доступа, однако здесь возникает необходимость поиска компромисса между ограничениями и их целесообразностью.

Кроме основного может быть подготовлен ряд дополнительных документов, например политика пользования основными ИТ-услугами, политика доступа к административным данным, политика пользования сетью Интернет, политика удаленного доступа к ресурсам компании, политика защиты прав собственности, политика ввода в эксплуатацию оборудования и программного обеспечения и т.п.

Разработанная документация доводится до сведения всех без исключения сотрудников компании. Важно, чтобы каждый из них, включая руководство, понял, насколько критичны утечка, повреждение и уничтожение информации о коммерческой деятельности их организации и какую роль играет ее коллективная защита.

При этом, подозревая всех подряд, не стоит впадать в параноидальную истерику. Наоборот, нужно помнить, что безопасность — дело каждого работника, от уборщицы до гендиректора. Вместе они способны отразить любой натиск внешних атак.

Только единый фронт обеспечивает надежную оборону. Враг не дремлет, и любое послабление, а тем более предательство наносят буквально неоценимый и подчас непоправимый вред бизнесу. Отсюда фундамент политики информационной безопасности — это сплоченность команды сотрудников. Трудиться сообща во благо всех и каждого — это ли не залог успешного развития?

Терминология

Политика информационной безопасности — совокупность правил, определяющих и ограничивающих виды деятельности объектов и участников системы информационной безопасности. Перечень вопросов, отражаемых в политике информационной безопасности, содержится в ГОСТ Р ИСО/МЭК 17799-2005.

Информационная безопасность — состояние защищенности информационной среды общества, обеспечивающее ее формирование, использование и развитие в интересах граждан, организаций, государства.

Она имеет три основные составляющие:

· конфиденциальность — защита информации от несанкционированного доступа;

· целостность — защита точности и полноты информации и программного обеспечения;

· доступность — обеспечение доступности информации и основных услуг для пользователя в нужное для него время.

Опыт предприятия

Политика информационной безопасности должна быть неотъемлемой частью корпоративной стратегии. Именно этим принципом руководствуется топ-менеджмент ОАО «ВымпелКом» для обеспечения непрерывности предоставления ИТ-услуг.

Для этого были привлечены специалисты компаний «Инфосистемы Джет» и Symantec.

На первом этапе было проведено обследование ИТ-систем «ВымпелКома» с точки зрения их влияния на бизнес, разработаны стратегия восстановления ИТ-сервисов и план реализации проекта.

Далее работы проводились в двух направлениях. Специалисты компании «Инфосистемы Джет» спроектировали и внедрили технические решения по реализации стратегии восстановления: построили и оснастили резервный центр, организовали бесперебойную работу критических бизнес-приложений, высокую доступность и сохранность данных.

Консультанты Symantec, в свою очередь, разработали методики и планы обеспечения непрерывности предоставления ИТ-услуг.